Az IoT egy növekvő piac, amelyhez több milliárd eszköz kapcsolódik a világ minden táján. Az intelligens háztartási készülékeknél az ipari érzékelők ezek az eszközök hatalmas mennyiségű adatot állítanak elő és cserélnek ki. Mindazonáltal a klasszikus központosított személyazonosság-kezelő rendszerek hatalmas biztonsági problémákat vethetnek fel, például egyetlen hibapontot, információszivárgásokat és jogosulatlan belépést. Annak érdekében, hogy egy önálló és megbízható modellt biztosítsunk a hitelesítés azonosítására, mint amilyen a Funbet -nél végzett ellenőrzés, a Decentralized Identity (DID) innovatív megoldásként szolgál az IoT ökoszisztémák biztonságának növelésére.

Mit jelent a decentralizált identitás?

A decentralizált identitás (DID) egy blokklánc-alapú identitás-megoldás, amely lehetővé teszi az egyének és eszközök számára, hogy birtokolják és kezeljék digitális identitásukat anélkül, hogy olyan központosított hatóságokhoz kellene folyamodni, mint például az egyszerű bejelentkezés Funbet amely gondoskodik arról, hogy adatai biztonságban legyenek. A DID lehetővé teszi a felhasználók számára, hogy kriptográfiai kulcsok on keresztül birtokolják és kezeljék hitelesítő adatokat, szemben a hagyományos identitás kezeléssel, amely közvetítőkön, például felhőszolgáltatók vagy identitás közvetítőkön alapul.

Az IoT veszélyei és a decentralizált azonosítók (DID-ek) szerepe az IoT decentralizált azonosítók (DID-ek) biztonságában fontos szerepet játszhatnak az IoT biztonságában; Az IoT-eszközök a hackelés, az adatmanipuláció és a személyazonosság-lopás veszélyével szembesültek; A DID egy új típusú azonosító, amely lehetővé teszi az ellenőrizhető, decentralizált digitális identitást.

Workshop: A decentralizált identitás előnyei az IoT számára

A decentralizáció mostanra nagyon népszerűvé válik az olyan platformok körében, mint a Funbet, és ez a globalizáció gerince. Íme néhány előny a DID IoT biztonságba való beépítéséből:

- A központosított sebezhetőségek enyhítése – Nincs egyetlen hibapont, amely olyan nagyszabású jogsértésekhez vezethet, amelyek a DID-vel sújtják a központosított IDM-platformokat.

- Továbbfejlesztett adatvédelem: A felhasználók és az eszközök irányíthatják személyazonosító adatokat, és minimális mértékben függnek az érzékeny információkat kezelő harmadik féltől származó hitelesítési szolgáltatásoktól.

- Csökkentse az általános költségeket – Az IoT ökoszisztéma eszközök és érzékelők sokaságából áll. Ha hagyományos identitás rendszereket használnak, akkor valószínűleg egy központi adattár szervernek kellene kezelnie az összes eszköz identitását, ami nehézkes és költséges lehet.

- Együttműködés – A szabványosított DID-protokollok lehetővé teszik, hogy a különböző gyártók eszközei biztonságosan hitelesítenek több hálózaton keresztül.

- Ellenállás a kiber támadásokkal szemben – A decentralizált hitelesítési megközelítések sokkal könnyebbé teszik a hitelesítő adatok adathalászatát és a személyazonosság-hamisítást.

Hogyan valósítsuk meg a decentralizált identitást az IOT-ben

Ez döntő lépés az adatok érzékeny természete miatt. A DID-nek az IoT biztonságba való integrálása számos kritikus összetevőt érint:

- Blockchain és Distributed Ledgers – Hamisításbiztos nyilvántartások ként működnek a decentralizált azonosítók számára.

- Ellenőrizhető hitelesítő adatok – Kriptográfiai bizonyítékok lehetővé teszi az eszközök számára, hogy igazolják személyazonosságukat anélkül, hogy érzékeny információkat fednének fel.

- Decentralizált azonosítók (DID) – különálló, önállóan kezelt azonosítók, amelyeket az IoT-eszközök hitelesítésre és biztonságos kommunikációra használnak.

- Edge Computing – Az IoT-rendszerek minimálisra csökkenthetik a késleltetést és javíthatják a biztonságot azáltal, hogy a hitelesítési kérelmeket a hálózat szélén dolgozzák fel.

Bár ezek a gyakorlatok segítenek, összetettek és különböző fokú kihívások vannak a magas költségek, a tapasztalt oktatók hiánya és a valós gyakorlatok kockázata miatt.

A decentralizált identitás használata az IoT-ben

Ezért mindaddig, amíg van egy modelled, amely elég közel kerül a természetes valósághoz, az számít.

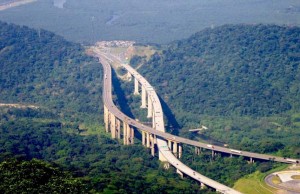

- Intelligens városok – A DID képes megvédeni az összekapcsolt infrastruktúrát, például a közlekedési lámpákat és a térfigyelő kamerákat az illetéktelen hozzáféréstől.

- Egészségügyi IoT – Az orvosi eszközök biztonságosan tudnak hitelesíteni, így minimálisra csökkentik az adatszivárgás kockázatát és biztosítják a betegek magánéletét.

- Ipari IoT (IIoT) – A gyárak és az ellátási láncok kihasználhatják a DID-t az érzékelők és robotrendszerek hitelesítésére, így biztosítva a kiberfenyegetések alacsony kockázatát.

- Connected Vehicles – A DID rendszer használható az autonóm járművek biztonságos hitelesítésére és a jogosulatlan távirányítós támadások megelőzésére.

Ezek a klasszikus mechanikán alapulnak, figyelembe véve a Funbet játékait és a testreszabási lehetőségeket, ami kvantum értelemben igazi modell.

Kihívások és jövőbeli irányok

A DID-nek számos előnye van, de a szélesebb körű használat előtt számos kihívást meg kell oldani:

- Szabályozási és megfelelőségi kérdések; decentralizált személyazonossági keretrendszerének meg kell felelniük a globális adatvédelmi irányelveinek, például a GDPR-nak és a HIPAA-nak.

- Skálázhatóság és teljesítmény – A blokklánc-alapú identitás megoldásoknak képesnek kell lenniük nagy tranzakciós mennyiségek időben történő feldolgozására.

- Ellenállás a változással szemben – A szervezeteknek át kell térniük a régebbi identitás-megközelítéséről a decentralizált modellekre, amelyek kiadásokkal és tanulással járnak.

- Együttműködési problémák – Szabványosított protokollokra van szükség a különféle IoT platformok és hálózatok közötti kompatibilitás biztosítására.

Az IoT-eszközök terjedésével elengedhetetlen, hogy ezeket decentralizált identitásmegoldásokkal biztosítsák. Tehát a DID az a jövő, ahol biztonságosan, méretezhetően és önállóan kezeljük az identitást IoT ökoszisztéma, mi lesz vele a központosított sebezhetőségek eltávolítása, a magánélet javítása és a hitelesítési mechanizmusok egyszerűsítése.